El plugin Bank Transfer es un servicio autónomo que gestiona toda la comunicación con la red SPB de Brasil (a través de JD Consultores). Administra el ciclo de vida completo de la transferencia — desde el cálculo de tarifas hasta la confirmación de liquidación — para que su equipo no necesite interactuar con JD directamente.Documentation Index

Fetch the complete documentation index at: https://docs.lerian.studio/llms.txt

Use this file to discover all available pages before exploring further.

Lo que el plugin gestiona por usted

- Envía TEDs salientes a cualquier banco brasileño (TED OUT)

- Recibe y acredita TEDs entrantes automáticamente (TED IN)

- Procesa transferencias internas instantáneas entre cuentas (P2P)

- Calcula y aplica tarifas automáticamente antes de que el cliente confirme

- Detecta y previene transferencias duplicadas dentro de una ventana configurable

- Valida días hábiles BACEN contra el calendario

bacen_holidays(seed estático para 2026–2028; el fetcher en vivo de ANBIMA está pendiente) - Firma mensajes con el certificado digital de su institución, según lo exige el BACEN

- Reintenta operaciones fallidas automáticamente

- Notifica a su sistema a través de webhooks en tiempo real ante cada cambio de estado

Cómo funciona TED OUT

TED OUT utiliza un flujo de dos pasos para que el cliente pueda revisar la tarifa antes de confirmar.

Paso 1 — Iniciar

Su sistema llama al plugin con los detalles de la transferencia (monto, destinatario, cuenta del remitente).

El plugin valida la cuenta del remitente, verifica el horario de funcionamiento y ejecuta la detección de duplicados.

Paso 2 — Procesar

Cómo funciona TED IN

- Un banco externo envía un TED a su institución a través de JD Consultores.

- El plugin consulta a JD cada 30 segundos para detectar nuevas transferencias entrantes.

- El plugin valida al destinatario contra el CRM para encontrar la cuenta correcta.

- El plugin acredita la cuenta en Midaz y crea un registro de transferencia completado.

- Su sistema recibe un webhook confirmando el crédito.

La recepción de TED IN está deshabilitada por defecto. Habilítela por organización a través de la Admin API una vez que sus credenciales JD y el worker de polling estén configurados.

Cómo funciona P2P

Las transferencias P2P mueven fondos entre dos cuentas dentro de la misma organización, sin pasar por la red SPB. La liquidación es instantánea.

- Su sistema llama al plugin con la cuenta del remitente, la cuenta del destinatario y el monto.

- El plugin calcula la tarifa (si está configurada) y la presenta para confirmación.

- Tras la confirmación, el plugin ejecuta la transferencia en Midaz.

- Ambas cuentas se actualizan inmediatamente. Su sistema recibe un webhook.

Modelos de despliegue

SaaS (gestionado por Lerian) Lerian mantiene la conexión con JD Consultores y el certificado. Usted configura los ajustes de su organización — límites, tarifas, webhooks — a través de la Admin API. No se requiere trabajo de infraestructura. BYOC (traiga sus propias credenciales) Su institución proporciona las credenciales de JD Consultores y la clave privada RSA para la firma de mensajes. DevOps las configura a través de variables de entorno. Tiene control total sobre la conexión JD y puede ejecutar el plugin en su propia infraestructura. El plugin se ejecuta en uno de dos modos de despliegue, controlado por la variable de entorno

DEPLOYMENT_MODE. En byoc (predeterminado), toda la configuración — credenciales JD, secretos de webhook, toggles de tarifas — se lee de variables de entorno planas en el arranque. En saas, el plugin opera multi-tenant: secretos JD, secretos de webhook y configuraciones seleccionadas se resuelven por organización a través del servicio tenant-manager, y MULTI_TENANT_* junto con AWS_REGION pasan a ser relevantes. Fuera del modo saas, esas variables son ignoradas.

Consulte Configuración de Bank Transfer para la lista completa de variables de entorno.

Integración con Midaz

Todos los movimientos financieros pasan a través del ledger de Midaz. El plugin crea transacciones en Midaz para cada transferencia:

- TED OUT — los fondos se retienen cuando la transferencia es confirmada (paso de proceso, vía

pending: true), luego se debitan al recibir la confirmación de liquidación. - TED IN — los fondos se acreditan después de que la transferencia sea validada y confirmada por JD.

- P2P — una única transacción de Midaz debita al remitente y acredita al destinatario de forma atómica.

Para desarrolladores

Arquitectura

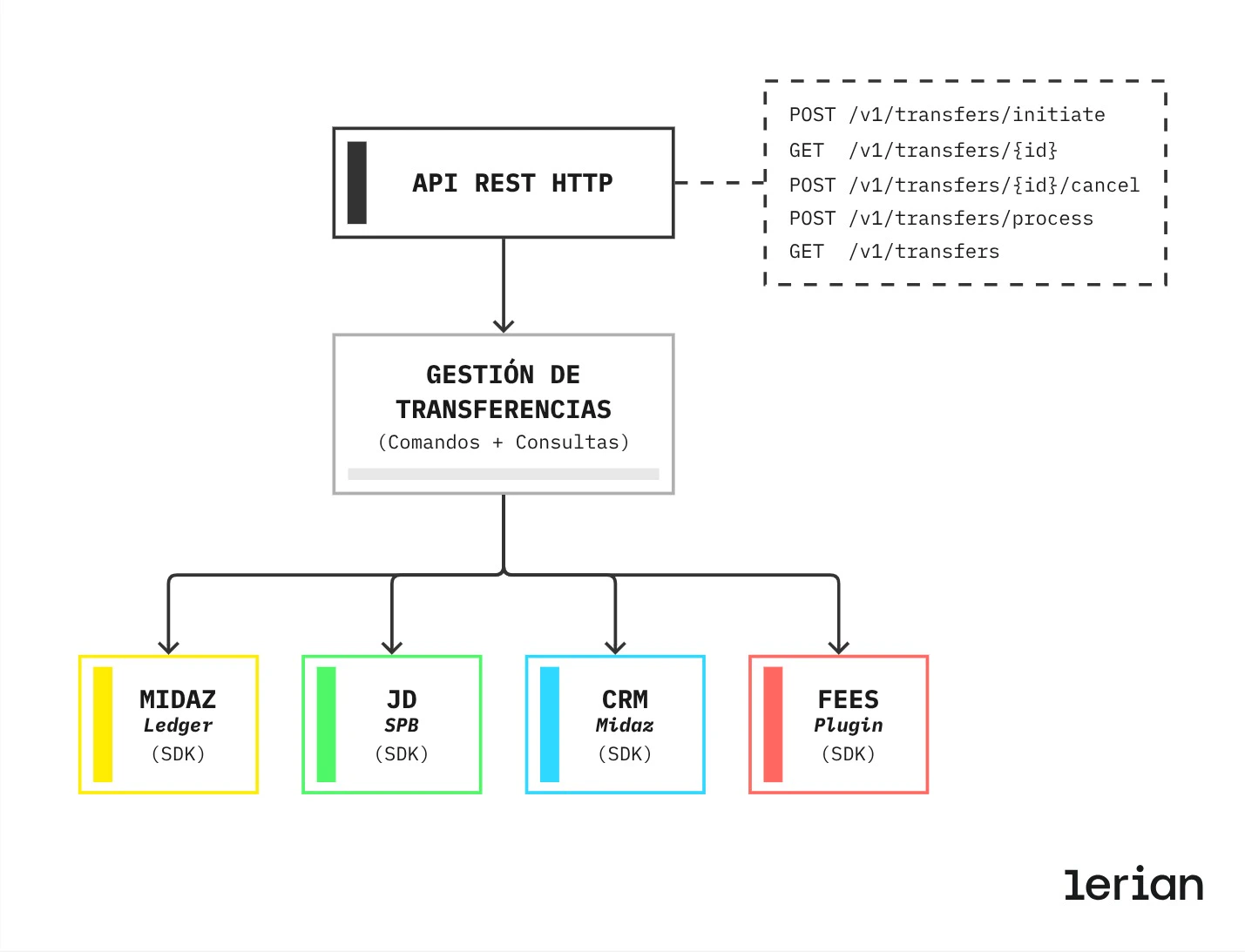

El plugin utiliza arquitectura Hexagonal (Puertos y Adaptadores) combinada con CQRS. La lógica de negocio está aislada de la infraestructura, lo que facilita agregar nuevos adaptadores (por ejemplo, un proveedor SPB diferente) sin cambiar el comportamiento del núcleo.

Detección de duplicados

El plugin genera una clave de idempotencia a partir deSHA256(organizationId + senderAccountId + recipient + amount) y la almacena en Redis con un TTL configurable (por defecto: 60 segundos). Las solicitudes duplicadas dentro de la ventana son rechazadas con 409 Conflict y el código de error BTF-0012.

Aislamiento de datos multi-tenant

Todas las consultas a la base de datos son filtradas pororganization_id. La caché de Redis usa prefijos de clave por tenant (tenant:{tenantId}:{key}) para prevenir fugas de datos entre organizaciones. El tenantId se extrae del claim JWT y se valida contra el header HTTP X-Organization-Id en cada solicitud.